간단한 정보를 입력하여 신청해 주세요!

수강생 한 분 한 분의 성공을 위해 최선을 다 하겠습니다.

1544.9970

전국대표문의전화(연중무휴)주말 공·휴일 유선상담 및 접수 가능

KH정보교육원 개인정보처리방침은 다음과 같습니다.

KH정보교육원은 개인정보 보호법 제30조에 따라 정보주체의 개인정보를 보호하고 이와 관련한 고충을 신속하고 원활하게 처리할 수 있도록 하기 위하여 다음과 같이 개인정보 처리방침을 수립·공개합니다.

① KH정보교육원은 다음의 목적을 위하여 개인정보를 처리합니다. 처리하고 있는 개인정보는 다음의 목적 이외의 용도로는 이용되지 않으며, 이용 목적이 변경되는 경우에는 개인정보보호법 제 18조에 따라 별도의 동의를 받는 등 필요한 조치를 이행할 예정입니다.

1. 상담문의

- 국가기간 전략산업직종 훈련지원 안내, 훈련생 상담, 과정 및 일정 안내

2. 홈페이지 회원 가입 및 관리, 서비스 제공

- 회원제 서비스 제공에 따른 본인 식별·인증, 회원자격 유지·관리, 서비스 부정이용 방지, 각종 고지·통지, 교육 콘텐츠 제공, 평가, 증명서 발급(교육 수료증) 등 서비스 제공

3. 국가기간 전략산업직종 훈련지원 및 수료 후 취업지원

- 훈련생 상담, HRD 훈련생 등록, 훈련장려금 청구, 취업사실 확인, 교육확인서 발급, 수강증명서 발급, 훈련장려금 청구, 취업지원

① KH정보교육원은 법령에 따른 개인정보 보유·이용기간 또는 정보주체로부터 개인정보를 수집 시에 동의받은 개인정보 보유·이용기간 내에서 개인정보를 처리·보유합니다.

② 각각의 개인정보 처리 및 보유 기간은 다음과 같습니다.

1. 상담문의

1) 개인정보 이용 기간 : 상담 완료 시 까지

2) 보유기간 : 상담 완료 후 3년

3) 보유근거 : 정보주체의 동의를 받은 경우

2. 홈페이지 회원 가입 및 관리, 서비스제공 : 홈페이지 탈퇴 시 까지

다만, 관계 법령 위반에 따른 수사 조사 등이 진행 중인 경우에는 해당 수사조사 종료 시까지

3. 국가기간 전략산업직종 훈련지원 및 수료 후 취업지원

1) 개인정보 이용 기간 : 국가기간 전략산업직종 훈련과정 수료 후 7개월

2) 보유기간 : 훈련과정 종료 후 5년

3) 보유근거 : 국민내일배움카드 운영규정 제58조, 정보주체의 동의를 받은 경우

① KH정보교육원은 개인정보를 제1조(개인정보의 처리 목적)에서 명시한 범위 내에서만 처리하며, 정보주체의 동의, 법률의 특별한 규정 등 개인정보 보호법 제17조 및 제18조에 해당하는 경우에만 개인정보를 제3자에게 제공합니다.

② KH정보교육원은 개인정보보호법 제17조 제1항에 의거하여 다음과 같이 개인정보를 제3자에게 제공하고 있습니다.

1. 직업능력 심사평가원

- 개인정보를 제공받는 자 : 한국기술교육대학교 직업능력 심사평가원

- 제공받는 자의 개인정보 이용목적 : 이수자평가, 인증평가

- 제공하는 개인정보 항목 : 성명, 전화번호, 상담내역, 훈련생 평가내역

- 제공받는 자의 보유.이용기간: 평가 진행 완료 시 까지

2. 온라인 평생교육원

- 개인정보를 제공받는 자 : 한국기술교육대학교 온라인 평생교육원

- 제공받는 자의 개인정보 이용목적 : 이수자평가, 인증평가

- 제공하는 개인정보 항목 : 성명, 전화번호, 상담내역, 훈련생 평가내역

- 제공받는 자의 보유.이용기간: 평가 진행 완료 시 까지

3. 기타

- 특정 사업 참여 시 사업운영 측에서 요구하는 개인정보

③ 제3자 제공의 내용이나 범위가 변경될 경우에는 지체없이 본 개인정보 처리 방침을 통하여 공개하도록 하겠습니다.

① KH정보교육원은 원활한 개인정보 업무처리를 위하여 다음과 같이 개인정보 처리업무를 위탁하고 있습니다.

1. 홈페이지/LMS 운영

- 위탁 받는 자(수탁자) : 시스템개발팀

- 위탁하는 업무의 내용 : 홈페이지/LMS 개발 및 유지보수, 서버 관리 및 유지보수

② KH정보교육원은 위탁계약 체결 시 개인정보 보호법 제 26조에 따라 위탁업무 수행목적 외 개인정보 처리금지, 기술적․관리적 보호조치, 재위탁 제한, 수탁자에 대한 관리․감독, 손해배상 등 책임에 관한 사항을 계약서 등 문서에 명시하고, 수탁자가 개인정보를 안전하게 처리하는지를 감독하고 있습니다.

③ 위탁업무의 내용이나 수탁자가 변경될 경우에는 지체없이 본 개인정보 처리 방침을 통하여 공개하도록 하겠습니다.

① 정보주체는 KH정보교육원에 대해 언제든지 개인정보 열람·정정·삭제·처리정지 요구 등의 권리를 행사할 수 있습니다.

② 제1항에 따른 권리 행사는 개인정보보호법 시행규칙 별지 제8호 서식에 따라 작성 후 서면, 전자우편, 모사전송(FAX) 등을 통하여 하실 수 있으며, KH정보교육원은 이에 대해 지체없이 조치하겠습니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

① KH정보교육원은 다음의 개인정보 항목을 처리하고 있습니다.

1. 상담 문의

- 필수항목 : 이름, 연락처, 희망지점, 희망전공, 방문일자

- 선택항목 : 전공유무, 상담내용

2. 홈페이지 회원 가입 및 관리, 서비스 제공, 국가기간 전략산업직종 훈련지원 및 수료 후 취업지원

- 필수항목 : 아이디, 비밀번호, 성명, 생년월일, 주소, 연락처, 비상연락처, 이메일, 학력사항, 희망분야, 수강훈련과정

- 선택항목 : 경력사항, 국비수강횟수, 자격취득 사항

3. 인터넷 서비스 이용과정에서 아래 개인정보 항목이 자동으로 생성되어 수집될 수 있습니다.

- IP주소, 쿠키, MAC주소, 서비스 이용기록, 방문기록, 불량 이용기록 등

① KH정보교육원은 개인정보의 수집 목적 달성 및 이용기간의 종료, 또는 폐업하는 경우에는 보유하고 있는 개인정보를 지체하지 않고(5일 이내) 파기 합니다.

② 개인정보 파기의 시행 및 확인은 개인정보 분야별책임자가 개인정보 보호책임자의 승인을 득 한 후 수행하며, 개인정보 보호책임자는 개인정보 파기 시행 후 파기 결과를 확인합니다.

③ 개인정보를 파기할 경우 개인정보의 안전성 확보조치 기준 제13조에 의거하여 다음 각 호 중 어느 하나의 조치를 취합니다.

1. 종이 문서에 기록·저장된 개인정보 : 분쇄기로 분쇄하거나 소각하여 완전파기

2. 전자적 파일 형태로 기록·저장된 개인정보 : 데이터가 복원되지 않도록 로우레밸포멧(Low Level Format) 또는 덮어쓰기 등의 방법을 이용하여 파기

④ 정보주체로부터 동의받은 개인정보 보유기간이 경과하거나 처리목적이 달성되었음에도 불구하고 다른 법령에 따라 개인정보를 계속 보존하여야 하는 경우에는, 해당 개인정보를 별도의 데이터베이스(DB)로 옮기거나 보관장소를 달리하여 보존합니다.

① KH정보교육원은 개인정보 처리에 관한 업무를 총괄해서 책임지고, 개인정보 처리와 관련한 정보주체의 불만처리 및 피해구제 등을 위하여 아래와 같이 개인정보 보호책임자를 지정하고 있습니다.

- 개인정보 보호책임자 KH정보교육원 대표 양진선 : 070-4827-0386

② 정보주체께서는 KH정보교육원의 서비스(또는 사업)을 이용하시면서 발생한 모든 개인정보 보호 관련 문의, 불만처리, 피해구제 등에 관한 사항을 개인정보 보호책임자 및 담당부서로 문의하실 수 있습니다.

KH정보교육원은 정보주체의 문의에 대해 지체없이 답변 및 처리해드릴 것입니다.

- 강남지원 운영부 행정담당자 : 02-6952-0547

- 종로지원 운영부 행정담당자 : 02-6952-2737

① 이 개인정보처리방침은 2020. 09. 02 로부터 적용됩니다.

② 법령 및 방침에 따른 변경내용의 추가, 삭제 및 정정이 있는 경우에는 변경사항의 시행 7일 전부터 홈페이지를 통하여 고지하겠습다.

① KH정보교육원은 개인정보보호법 제29조에 따라 다음과 같이 안전성 확보에 필요한 기술적/관리적 및 물리적 조치를 취하고 있습니다.

1. 관리적 조치 : 내부 관리 규정 수립 및 시행, 정기적인 직원 교육 등

2. 기술적 조치 : 개인정보에 대한 접근 제한, 접속 기록의 보관 및 위변조 방지, 암호화, 보안프로그램 설치 등

3. 물리적 조치 : 문서 보안을 위한 잠금장치 사용, 비인가자에 대한 출입 통제

① 개인정보 주체는 개인정보침해로 인한 구제를 받기 위하여 개인정보분쟁조정위원회, 한국인터넷진흥원 개인정보침해신고센터 등에 분쟁해결이나 상담 등을 신청할 수 있습니다. 이 밖에 기타 개인정보침해의 신고, 상담에 대하여는 아래의 기관에 문의하시기 바랍니다.

1. 개인정보분쟁조정위원회 : (국번없이) 1833-6972 (www.kopico.go.kr)

2. 개인정보침해신고센터 : (국번없이) 118 (privacy.kisa.or.kr)

3. 대검찰청 : (국번없이) 1301 (www.spo.go.kr)

4. 경찰청 : (국번없이) 182 (cyberbureau.police.go.kr)

② 위 기관은 KH정보교육원과는 별개의 기관으로서, KH정보교육원의 자체적인 개인정보 불만처리, 피해구제 결과에 만족하지 못하시거나 보다 자세한 도움이 필요하시면 문의하여 주시기 바랍니다

① 정보주체는 개인정보 보호법 제35조에 따른 개인정보의 열람 청구를 아래의 부서에 할 수 있습니다. 회사는 정보주체의 개인정보 열람청구가 신속하게 처리되도록 노력하겠습니다.

- 강남지원 운영부 행정담장자: 02-6952-0547

- 종로지원 운영부 행정담당자: 02-6952-2737

- 당산지원 운영부 행정담당자: 02-6925-2738

① KH정보교육원은 아래와 같이 영상정보처리기기를 설치․운영하고 있습니다.

1. 영상정보처리기기 설치근거․목적 : KH정보교육원의 방범 및 시설안전․화재예방

2. 설치 대수, 설치 위치, 촬영 범위

1)강남지원

- 총 34대(출입구 7대, 복도 11대, 인포데스크 4대, 강의장 11대, 휴게실 1대)

- 촬영범위: 교육원 내 주요시설물을 촬영

2)종로지원

- 총 12대(출입구 1대, 복도 3대, 인포데스크 1대, 강의장 6대, 휴게실 1대)

- 촬영범위: 교육원 내 주요시설물을 촬영

3)당산지원

- 총 11대(출입구 2대, 복도 2대, 인포데스크 2대, 강의장 4대, 휴게실 1대)

- 촬영범위: 교육원 내 주요시설물을 촬영

3. 관리책임자, 담당부서 및 영상정보에 대한 접근권한자

1) 개인영상정보관리책임자

- KH정보교육원 대표 양진선 : 070-4827-0386

2) 개인영상정보관리담당자

- 강남지원 경영지원본부 총무부 오지훈 대리: 02-6959-2154

- 종로지원 운영부 총무팀 김승빈 사원: 02-6952-2739

- 당산지원 운영부 총무팀 이기원 과장: 02-6959-2738

4. 영상정보 촬영시간, 보관기간, 보관장소, 처리방법

- 촬영시간 : 24시간

- 보관기간 : 최소 30일 이상 녹화장치의 저장용량 범위 내에서 보관하며 최대 60일 (2개월) 이내

- 보관장소 및 처리방법 : CCTV 모니터링 및 녹화기 설치장소인 서버실에 보관

- 단, 훈련기관의 운영 및 사건, 사고 등의 처리를 위하여 보존이 필요한 경우에는 해당 부분만 별도 관리할 수 있습니다.

5. 영상정보 확인 방법 및 장소 : 개인영상정보관리담당자에 요구 (총무팀)

6. 정보주체의 영상정보 열람 등 요구에 대한 조치 : 훈련기관이 처리하는 자신의 개인영상정보에 대하여 열람 및 존재확인을 요구(청구) 할 수 있으며, 정보주체 자신이 촬영된 개인영상정보 및 명백히 정보주체의 재산의 이익을 위하여 필요한 개인영상정보에 한해 열람을 허용합니다.

7. 영상정보 보호를 위한 기술적․관리적․물리적 조치 : 내부관리계획 수립, 접근통제 및 접근권한 제한, 영상정보의 안전한 저장․전송기술 적용, 처리기록 보관 및 위․변조 방지조치, 보관시설 마련 및 잠금장치 설치 등

8. 영상정보 파기 방법 : 저장된 영상정보는 녹화장치(DVR) 저장용량에 따라 자동 삭제, 개인영상정보가 기록된 출력물(사진 등) 등은 파쇄 또는 소각

KH정보교육원의 이용약관은 다음과 같습니다.

KH정보교육원의 교육과정은

국비지원 무료교육

| 국비(디지털컨버전스) React & Spring 활용 풀스택 웹 개발자 양성과정 | 6,561,000원 |

| 국비(정보시스템구축)정보시스템 구축·운영 기반 정보보안 전문가 양성과정 | 6,561,000원 |

| 국비AWS 클라우드 기반 Devops 개발자 양성 과정 | 10,916,950원 |

| 국비Python & Elasticsearch 기반 금융솔루션 개발자 아카데미 | 9,587,930원 |

| 일반게임원화_평일 | 600,000원(1개월) |

| 일반게임그래픽_평일 | 600,000원(1개월) |

| 국비게임프로그래밍_평일 | 700,000원(1개월) |

| 국비게임기획_평일 | 700,000원(1개월) |

| 일반게임원화_주말 | 400,000원(1개월) |

| 일반게임그래픽_주말 | 400,000원(1개월) |

| 국비게임프로그래밍_주말 | 500,000원(1개월) |

| 국비게임기획_주말 | 500,000원(1개월) |

| 일반디자인 기초_평일 | 500,000원(1개월) |

| 일반프리미어 프로_평일 | 500,000원(1개월) |

| 일반2D 모션 기초_평일 | 700,000원(1개월) |

| 일반3D 모션 기초_평일 | 700,000원(1개월) |

| 일반모션그래픽 포트폴리오_평일 | 700,000원(1개월) |

| 일반취업보장반_평일 | 1,000,000원(1개월) |

| 일반유튜브_주말 | 400,000원(1개월) |

최고 강사진 포트폴리오와 미래를 이끌어 갈 수강생들의 작품을 소개합니다.

AI 전환·AI 융합·온라인 기초

IT과정

팀장/팀원

추**(팀장), 김**, 김**, 엄**, 윤**

개요

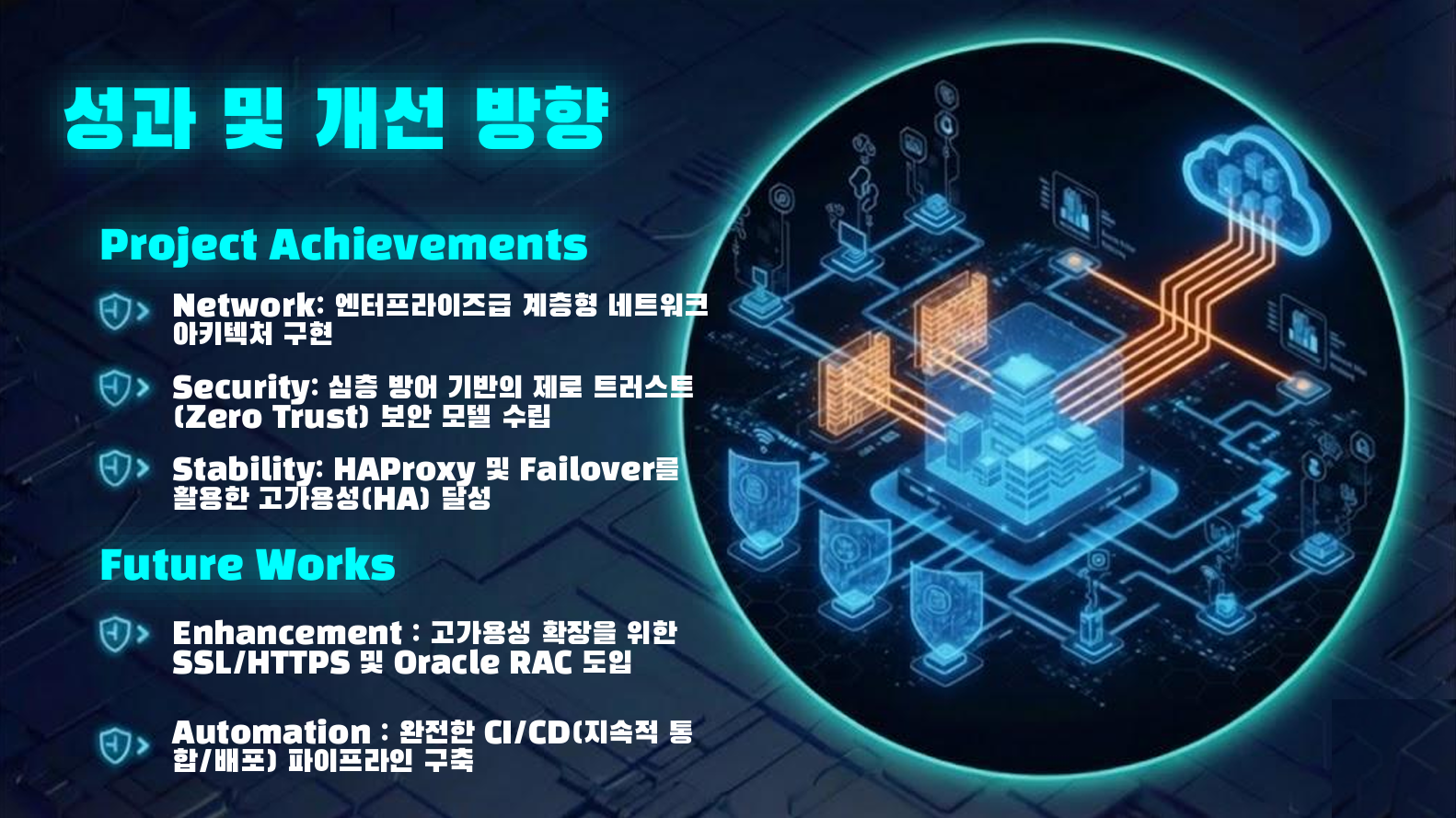

본 프로젝트는 가상 환경에서 DNS, Web, DB, 채팅 서버 등 다양한 서비스를 안정적으로 운영하기 위한 기업형 통합 인프라를 설계·구현하는 것을 목표로 한다. 방화벽과 내부·외부 침입 탐지 시스템 등 핵심 보안 요소를 통합하여, 실제 기업 환경에 근접한 고가용성(HA) 및 제로 트러스트 기반 서버 운영 구조를 구축하고자 하였다.

해당 프로젝트를 통해 다음과 같은 역량 향상을 기대할 수 있다.

1. 기업 환경과 유사한 인프라 구조를 직접 설계·운영함으로써 서버 간 통신 흐름 및 네트워크 구성 원리를 체계적으로 이해할 수 있다.

2. 보안 정책 수립과 네트워크 접근 통제 절차를 직접 구현하여 정책 기반 보안 운영 능력을 강화할 수 있다.

3. 단일 장애 지점(SPoF) 제거 및 이중화 개념을 실습을 통해 습득하여 안정적인 서비스 운영 구조를 설계할 수 있다.

4. 서버 보안 체계의 연계 구조를 이해하고 비정상 행위 탐지 및 실시간 로그 분석을 수행함으로써 보안 관제 역량을 강화할 수 있다.

5. 시스템 상태를 시각화·모니터링함으로써 운영 효율성과 장애 대응 속도를 향상시킬 수 있다.

본 프로젝트는 단순한 서버 구축을 넘어, 실제 기업의 네트워크·보안·운영 구조를 통합적으로 이해하고 구현해보는 실무형 학습 과정이다.

구현기능

외부 및 DMZ 네트워크 (192.168.15.0/24)

• 구성요소: Web Server_1

ip주소: 192.168.15.100

os기술: Linux, Apache Tomcat 9, JDK 11(java), Filebeat·Metricbeat

구현기능:

-외부 고객용 웹 서비스 제공 (Apache Tomcat 기반)

-로드 밸런서를 통해 트래픽 분산

-Filebeat·Metricbeat 설치로 로그 및 자원 모니터링 데이터를 중앙 ELK 서버로 전송

• 구성요소: Web Server_2

ip주소: 192.168.15.101

os기술: Linux, Apache Tomcat 9, JDK 11(java), Filebeat·Metricbeat

구현기능:

-Web Server_1과 동일 기능수행

-HAProxy 로드밸런서에 의해 트래픽이 분산됨

-고가용성(HA) 부하 분산을 위한 클러스터 구성

• 구성요소: Dns Server

ip주소: 192.168.15.102

os기술: Linux, Filebeat·Metricbeat

구현기능:

-내부·외부 요청에 대한 도메인 이름 해석 담당

-Filebeat·Metricbeat 설치로 로그 수집

• 구성요소: 로드밸런서

ip주소: 192.168.15.2, 192.168.15.3, 192.168.15.4

os기술: Linux, HAProxy + Keepalived, Filebeat·Metricbeat

구현기능:

-외부 사용자의 요청을 web server_1과 web server_2로 분산 처리

-Keepalived로 가상 IP 구성 → 단일 장애 지점(SPoF) 제거

-Filebeat·Metricbeat를 통해 로드 상태를 중앙 모니터링 서버로 전송

내부&외부 방화벽

• 구성요소: Outer_FW

ip주소: 외부 ↔ 내부 인터페이스: 192.168.15.1 / 192.168.20.2

os기술: ASG9 (UTM 장비)

구현기능:

-외부 네트워크와 DMZ 간 트래픽 제어

-HTTP/HTTPS, DNS 트래픽만 허용

-IPS/IDS 기능 활성화로 외부 침입 탐지 수행

-Syslog로 로그를 ELK 서버로 전송 (Beats 설치 불가)

• 구성요소: inner_FW

ip주소: 192.168.20.1 / 13.1(내부 사용자 구간) / 15.1(내부 서버) / 0.1(DB)

os기술: UTM9

구현기능:

-내부망·DMZ·DB망 간 세분화된 보안 구역(Zone) 분리—정책 기반 트래픽 제어

-내부↔DMZ↔DB 간의 세부 ACL, 서비스별 허용(예: 웹서버→DB는 1521/Oracle 포트만 허용)

-내부망의 게이트웨이(기본라우터) 역할: 라우팅, NAT(필요시), 세션 추적

-내부 침입탐지/로그 수집(IDS/로그 포워딩), 감사로그 생성

내부 서버 네트워크 (192.168.14.0/24)

• 구성요소: ELK 서버(엘라스틱 스택 서버)

ip주소: 192.168.14.100

os기술: Linux, Apache Tomcat, Filebeat + Metricbeat, Elastic Stack(Elasticsearch, Logstash, Kibana)

구현기능:

-Elasticsearch/Kibana/Logstash(중앙 로그 저장·검색·시각화)

-Kibana 대시보드에서 시각화

-전사 로그 통합 관리 및 SIEM 환경 구축

• 구성요소: 직원용 웹 서버

ip주소: 192.168.14.101

os기술: Linux, Apache Tomcat, Filebeat + Metricbeat

구현기능:

-내부 직원 대상 포털 및 업무 지원 웹 서비스 운영

-Filebeat·Metricbeat로 로그 및 상태 정보를 ELK 서버로 전송

-외부에 노출되지 않음(내부 정책에 따라)

• 구성요소: Chat 서버

ip주소: 192.168.14.102

os기술: Linux, Filebeat + Metricbeat

구현기능:

-내부 실시간 커뮤니케이션(메신저) 서비스 제공

-부서별, 프로젝트별 채팅방 생성

-Filebeat·Metricbeat로 로그 및 상태 정보를 ELK 서버로 전송.

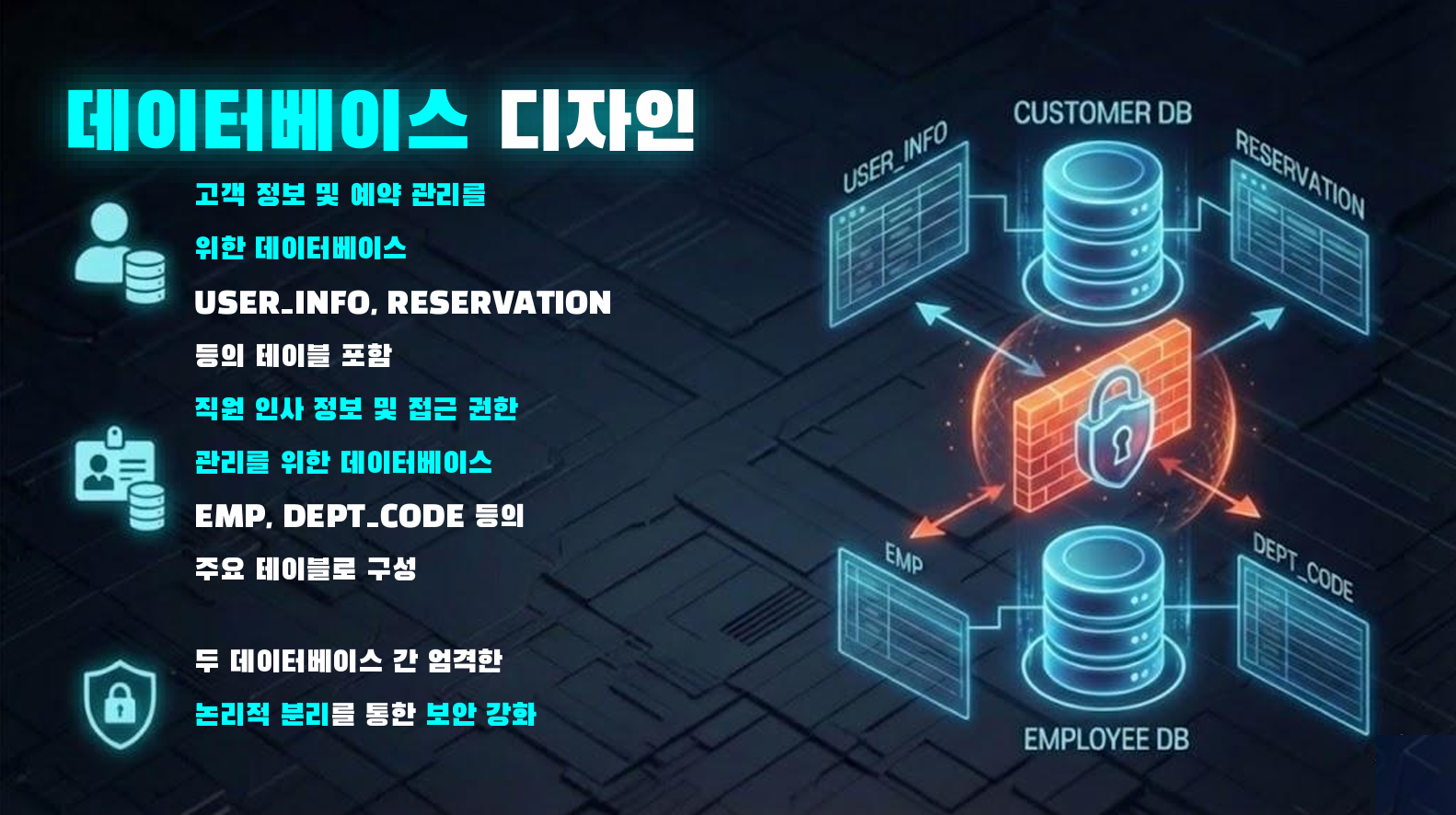

DB 서버 네트워크

• 구성요소: DB Server

ip주소: 192.168.0.3

os기술: Linux, Oracle , Filebeat + Metricbeat

구현기능:

-웹 서버 및 내부 시스템에서 사용하는 핵심 데이터 저장소

-외부 및 내부 사용자 직접 접근 불가, inner_FW 정책에 따라 승인된 서버만 접근 허용

-Filebeat·Metricbeat로 로그와 상태 데이터를 ELK 서버로 전송

내부 사용자(직원) 네트워크 (192.168.13.0/24)

• 구성요소: Admin PC(시스템 관리자용 콘솔)

ip주소: 192.168.13.200

os기술: Windows 10

구현기능:

-전체 인프라 관리 및 백업

-모니터링 수행

-ELK 대시보드 접속

-SSH 관리

-로그 분석 수행.

• 구성요소: 직원용 PC (내부 사용자)

ip주소: 192.168.13.3~8

os기술: Windows 10

구현기능:

-내부망을 통해 직원용 웹 서버 / 챗 서버 / DB 서버 접근

-내부방화벽을 통해 인증 후 접근 허용

-제로 트러스트 기반 사용자 접근 제어

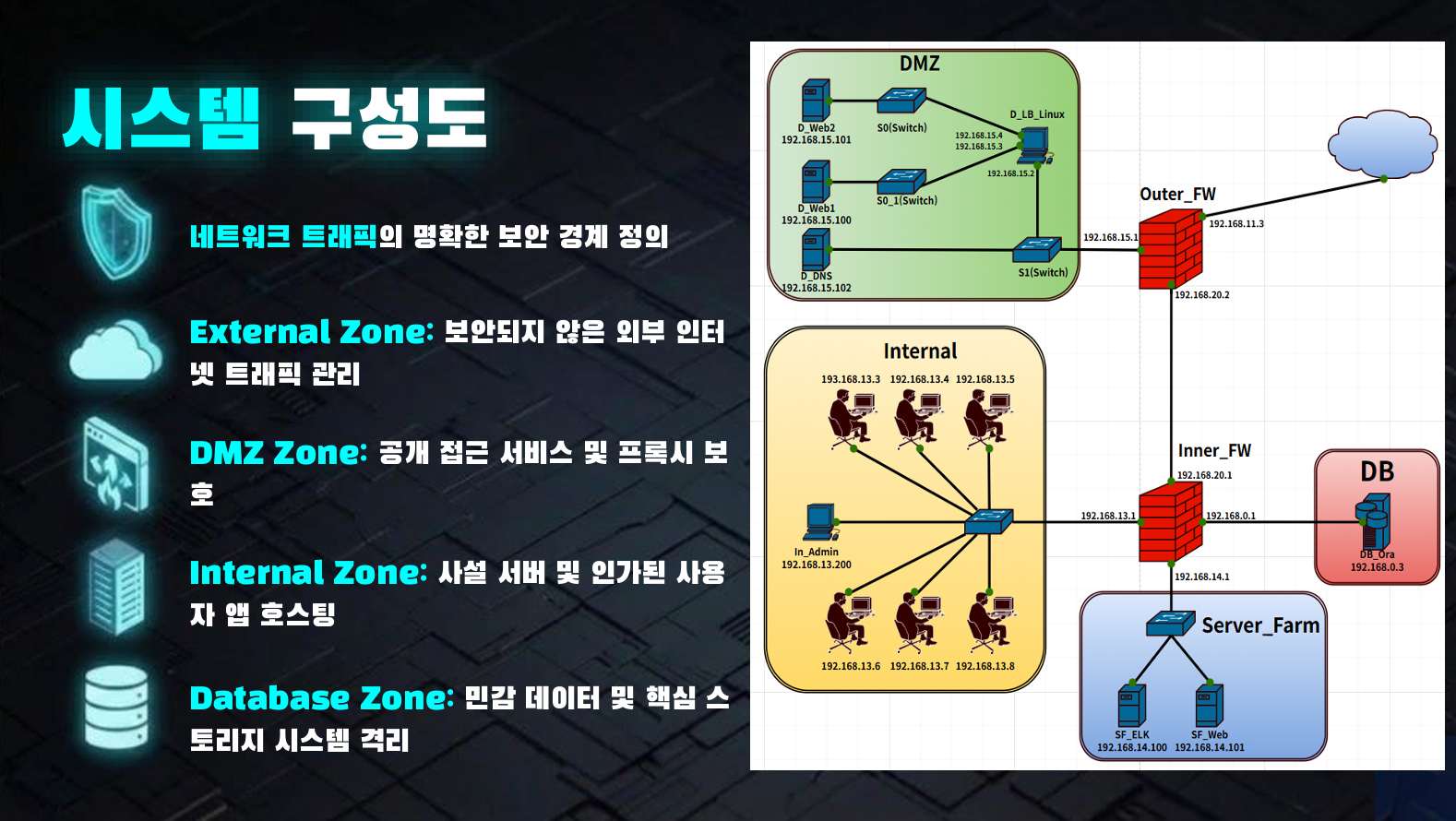

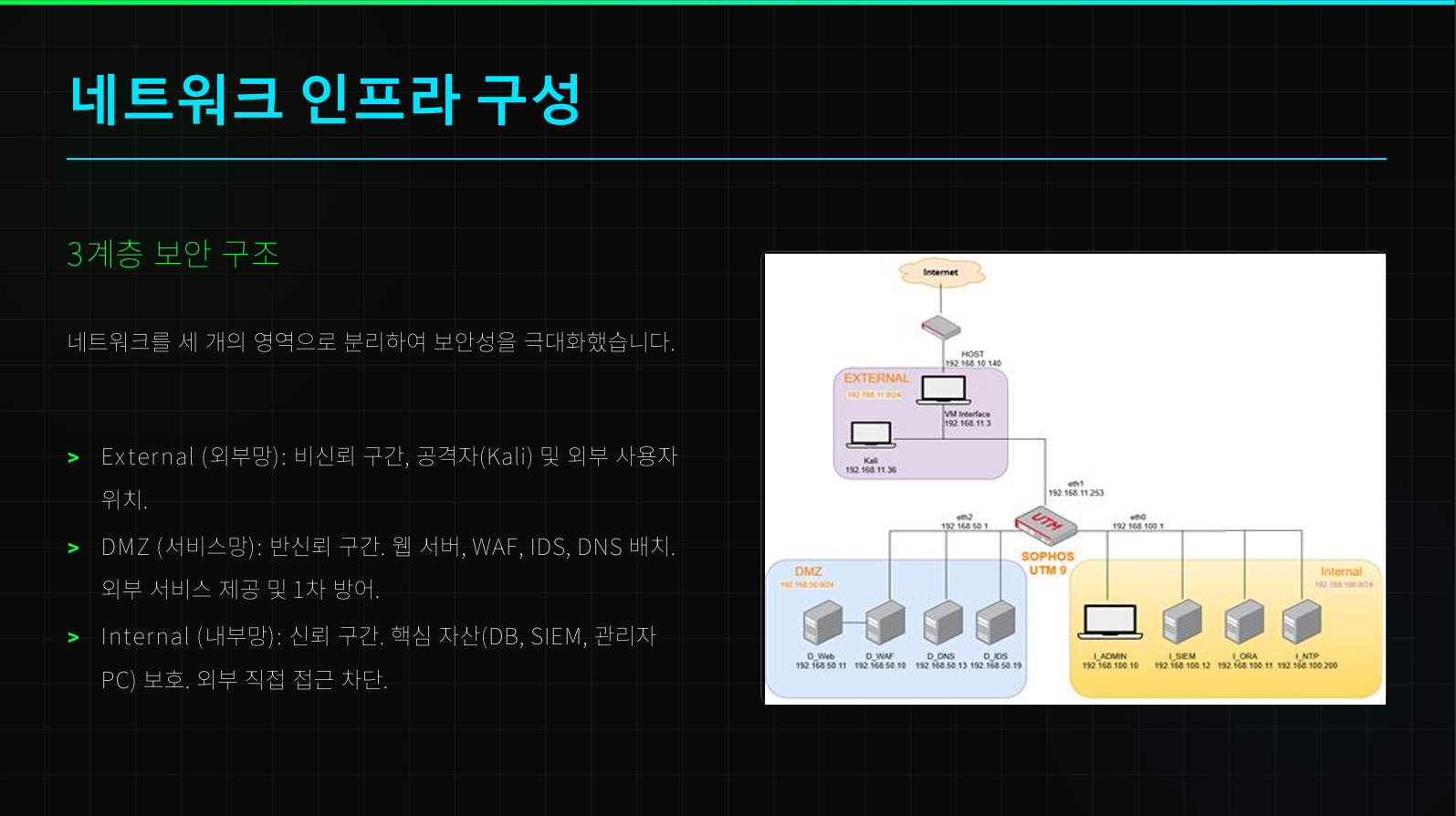

설계의 주안점

외부망, DMZ, 내부망, DB 존으로 구분되며 각 영역은 UTM9 방화벽을 중심으로 계층적으로 분리되어 있다. DMZ에는 외부 서비스(Web, DNS)가, 내부망에는 사내 서비스용 Web·Chat·Elastic Stack 서버가 위치하며, 내부 데이터는 DB 존에 저장되어 외부 접근이 완전히 차단된다. 이를 통해 Zero Trust 기반의 최소 권한 접근 원칙을 실습 환경에 구현할 수 있게 하였다.

본 설계의 주요 주안점은 다음과 같다.

1. 이중 방화벽 구조를 통한 네트워크 분리

o 외부 및 내부망 사이에 UTM9 방화벽을 이중으로 구성하여, 트래픽을 단계별로 검사하고 비인가 접근을 차단하였다.

o DMZ, 내부망, DB 존을 각각 독립된 IP 대역으로 분리해 보안 등급을 구분할 수 있도록 하였다.

o 방화벽 정책은 “외부→DMZ 일부 포트 허용 / DMZ→내부 최소 허용 / 내부→DB 통제” 원칙으로 설정하였다.

2. 웹 서비스 이중화 및 로드밸런싱 구현

o HAProxy와 Keepalived를 이용하여 Web Server 1·2 간 트래픽을 분산하였다.

o 가상 IP(VIP)를 기반으로 이중화(Active–Standby)를 구성하여 한쪽 노드 장애 시에도 서비스가 지속되도록 하였다.

o 이를 통해 단일 장애 지점(SPoF)을 제거하고, 실제 고가용성 환경을 실습할 수 있게 설정하였다.

3. DNS 서버 구축 및 내부 서비스 통합

o 사내 도메인 서버를 직접 구성하여 Web, Chat, Elastic Stack 등 내부 서비스를 통합 관리할 수 있게 하였다.

o VIP 주소를 DNS 레코드에 등록해 로드밸런싱 환경과 연계되도록 하였다.

o 이를 통해 사용자는 도메인 기반 접근으로 서비스 이용이 가능하도록 하였다.

4. 보안 로그 및 모니터링 시스템 구축

o Elastic Stack(Elasticsearch, Logstash, Kibana)을 활용해 서버·방화벽·시스템 로그를 중앙 수집하고 시각화하였다.

o 각 서버의 상태, 접속 이력, 비정상 트래픽을 실시간으로 확인하여 관제 체계의 핵심 기능을 구현하였다.

5. 내부 관리 체계 및 접근 통제 강화

o 관리용(Admin) PC를 통해 서버 유지보수와 로그 모니터링을 수행하도록 설정하고, 일반 사용자 PC와는 계정·권한 수준을 분리하였다.

o SSH 키 기반 인증 방식을 적용하여 불필요한 접근을 방지하고, 변경 내역은 로그로 기록되도록 구성하였다.

본 구조는 단순한 서버 연결을 넘어, 실제 기업의 네트워크·보안·모니터링 체계를 축소 재현한 형태로 설계되었다. 이를 통해 팀원들은 고가용성 설계 원리, 보안 정책 수립 절차, 로그 분석 및 관제 기법을 통합적으로 습득할 수 있을 것으로 기대된다.

팀장/팀원

신**(팀장), 김**, 김**, 이**, 최**

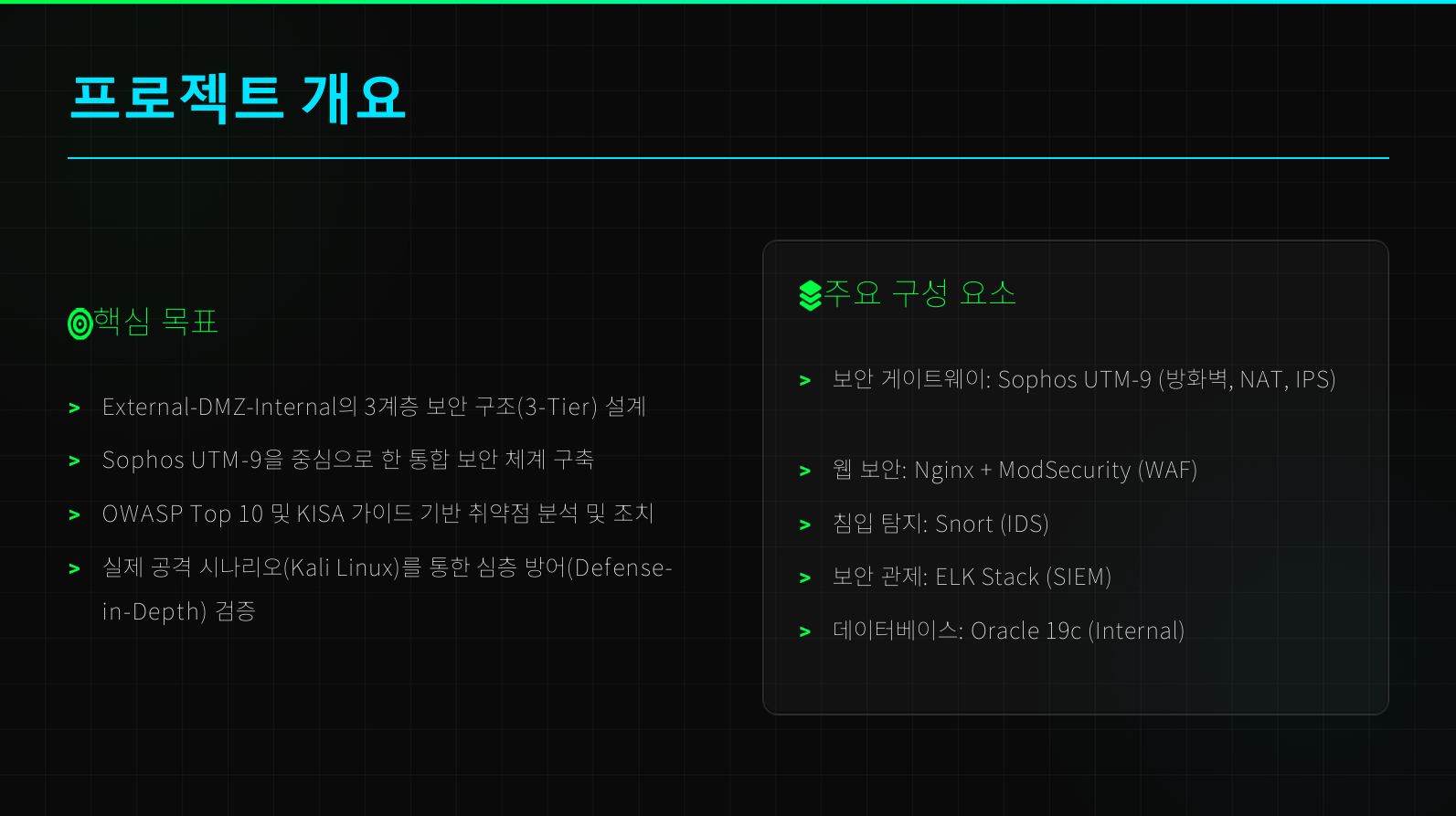

개요

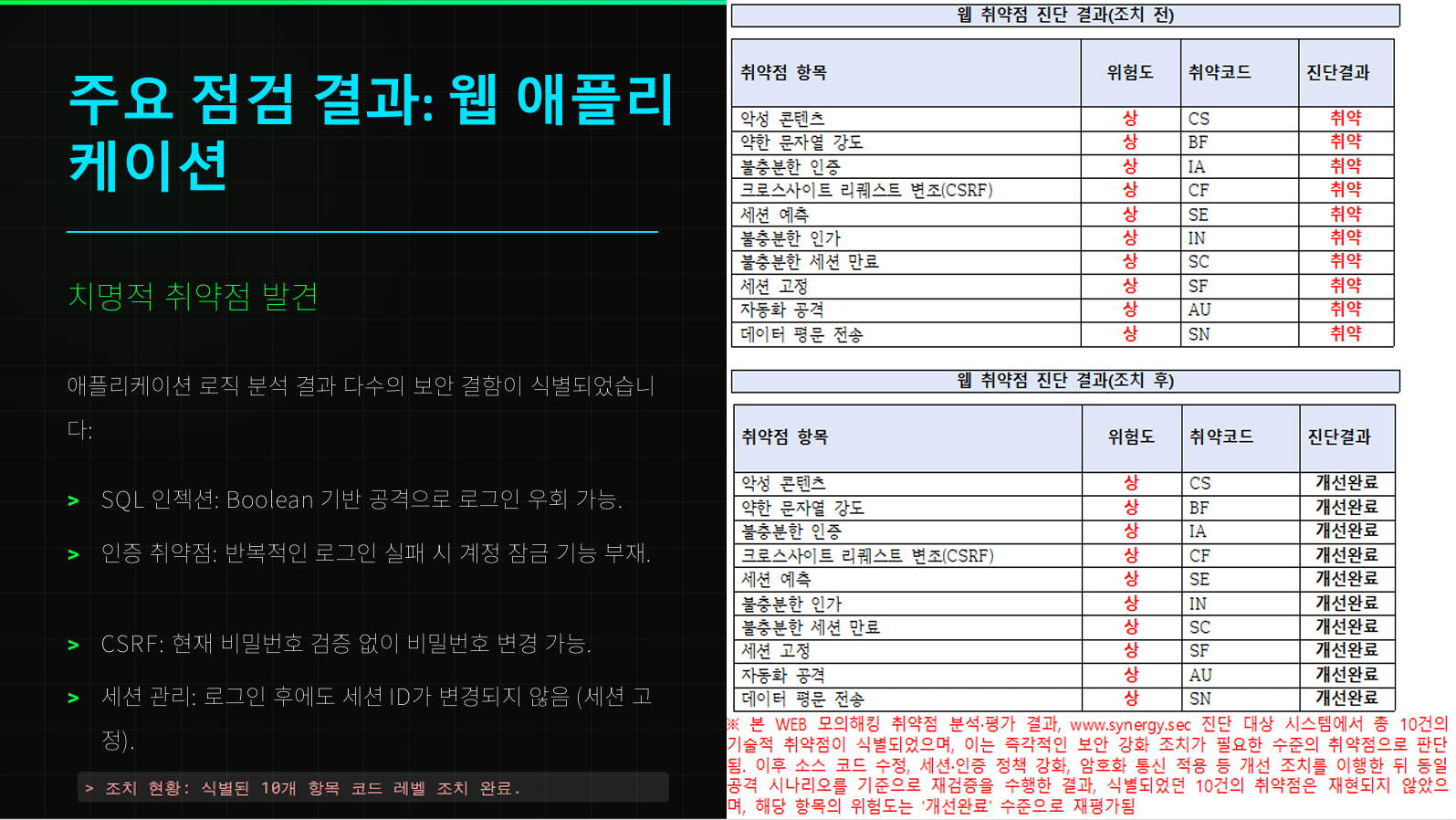

본 프로젝트는 Sophos UTM-9 방화벽을 중심으로 DMZ·내부망·외부망으로 분리된 기업형 네트워크를 구축하고, 구축된 환경을 대상으로 OWASP Top 10(2021) 및 주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드를 기반으로 취약점 점검 및 개선 조치를 수행하는 것을 목적으로 한다.

프로젝트 속 인프라는 VMware 기반의 NAT 네트워크 위에 구축하며, 공개 서비스(웹·DNS)는 DMZ에 배치하고 내부에는 데이터베이스(Oracle)와 중앙 로그(SIEM)를 두어 실제 운영 환경과 유사한 시험대상 환경을 재현한다. Sophos UTM-9의 Firewall / NAT(DNAT/SNAT) / Web Filtering / IPS / Anti-Virus 등 보안 기능을 활용하여 외부→DMZ 및 내부→외부 트래픽에 대해 다층 방어를 구현하고, 생성되는 트래픽·탐지·위협 로그를 I_SIEM으로 전송하여 상관관계 기반의 탐지·분석을 수행한다.

외부 모의해킹은 외부망의 Kali 호스트를 통해 수행하고, 탐지·분석을 위해 DMZ의 IDS(Snort), D_WAF(ModSecurity), UTM 로그를 중앙 SIEM으로 수집·분석한다. 또한 내부망 호스트가 감염되었을 경우 발생할 수 있는 위협을 산정하여 내부 위협 시나리오도 포함한다. 최종 산출물은 설계문서, 정책 리스트, 점검 체크리스트, 취약점 개선 보고서 및 운영 가이드이다.

구현기능

<네트워크 구성도 및 세부 사항>

- D_WAF(192.168.50.10)

DMZ에 배치한 Reverse Proxy / WAF(Nginx + ModSecurity, OWASP CRS). 외부에서 들어오는 HTTP/HTTPS 요청을 먼저 D_WAF로 DNAT하여 검사한 뒤 필요한 요청만 내부의 D_WEB으로 전달함으로써 웹 취약점(Injection, XSS 등)을 초기 차단한다. ModSecurity의 audit 로그는 I_SIEM으로 전송하여 상관분석에 활용한다.

- D_WEB(192.168.50.11)

DMZ에 배치된 기업의 공개 웹서버로, Apache/PHP 기반의 웹 애플리케이션(웹 페이지)을 통해 기업 소개, 공지사항, 회원가입 및 문의·신청 등 일반 사용자 서비스를 제공한다. 내부의 Oracle 데이터베이스(I_ORA)와 연동하여 사용자 요청을 처리한다.

- D_DNS(192.168.50.13)

DMZ에 배치된 DNS 서버(BIND)로, 기업 내부 도메인을 관리하고 각 서비스(D_WEB, I_ORA 등)의 이름 해석을 담당한다.

- D_IDS(192.168.50.19)

DMZ에 배치된 Snort 기반 침입탐지시스템으로 DMZ로 유입되는 트래픽을 모니터링하고 탐지 이벤트를 syslog로 I_SIEM에 전송한다.

- I_ORA(192.168.100.11)

내부망에 위치한 Oracle 19c 데이터베이스 서버로, 기업의 핵심 업무 데이터와 민감정보를 저장·관리한다. DMZ의 웹서버(D_WEB)로부터 전달되는 요청을 처리하며, 웹 애플리케이션의 데이터 처리를 담당한다.

- I_SIEM(192.168.100.12)

내부망에 위치한 ELK(Elasticsearch/Logstash/Kibana) 기반의 중앙 로그 수집·분석 서버이다. rsyslog를 통해 PA-VM, Snort, 서버 등 각 장비의 원본 로그를 수집하고, Filebeat를 이용해 Elasticsearch로 전송하여 인덱싱 및 시각화 대시보드를 구성한다. Kibana를 통해 트래픽·위협 로그를 통합 분석하고 탐지 경보를 생성한다.

- I_ADMIN(192.168.100.10)

내부망에 위치한 관리자용 Windows 11 호스트로, PA-VM 방화벽 정책 관리(GUI 콘솔 접속)와 SIEM 대시보드 모니터링 등 보안 인프라의 중앙 운영을 담당한다. 또한 로그 조회, 취약점 분석, 정책 검토 등 인프라 유지관리 업무를 수행한다.

- I_NTP(192.168.100.200)

내부망에 배치한 NTP(chrony) 서버로 모든 장비의 시간 동기화 소스로 사용된다. SIEM 상관관계 분석의 정확도를 위해 모든 장치가 I_NTP를 기준으로 시간 동기화를 하도록 구성한다.

- E_Kali(192.168.11.36)

외부망에 위치한 모의해킹용 Kali 호스트로 스캐닝·취약점 탐색·익스플로잇 등 통제된 공격 시나리오를 수행하여 방어·탐지 유효성을 검증한다.

- Sophos UTM-9(192.168.11.253/192.168.50.1/192.168.100.1)

경계 NGFW 역할을 수행하며 외부망(untrust), DMZ(dmz), 내부망(trust)을 인터페이스 및 Zone 단위로 분리한다. 외부에서 DMZ로 유입되는 공개 서비스는 DNAT 규칙을 통해 먼저 D_WAF로 전달되며, D_WAF 검사 후 D_WEB으로 리버스 프록시 전달된다. 내부에서 외부로 나가는 트래픽은 SNAT(Masquerading)을 적용하여 세션 및 주소 관리를 수행한다. UTM에서는 Firewall Rule / IPS(침입방지) / Web Filtering / Anti-Virus / Application Control 등의 보안 기능을 적용하여 익스플로잇·악성코드·C&C 통신을 차단한다. 모든 트래픽·IPS·WebFilter·AV 이벤트 로그는 Syslog로 I_SIEM에 전송되어 상관관계 분석 및 탐지 알람에 활용된다.

<취약점 점검 및 모의해킹>

- OWASP Top 10 항목과 주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드를 바탕으로 한 체크리스트를 활용하여 인프라 전반적인 취약점 및 안정성을 점검한다.

■ 프로젝트 내 인프라 환경과 목적을 고려하여 [OWASP Top 10] 항목들을 우선 순위에 따라 상·중·하 3개 그룹으로 분류하고, [주요정보통신기반시설 기술적 취약점 분석·평가 상세 가이드] 중 필수적으로 점검해야 하는 대상 및 항목을 선정하여 체크리스트를 구성한다. 우선 순위 및 필수 점검 항목은 아래와 같다.

■ [ OWASP Top 10 ] 우선 순위에 따른 분류

< 상 > : 우선 점검 → 반드시 점검

- Broken Acces Control (A01)

- Injection (A02)

- Security Logging & Mornitoring Failures (A09)

< 중 > : 우선순위 높음 → 빠르게 점검 권장

- Identification & Authentification Failures (A07)

- Security Misconfiguration (A05)

- Vulnerable and Outdated Components (A06)

< 하 > : 확인 수준 →필요 시 점검

- Cryptographic Failures (A02)

- Software and Data Integrity Failures (A08)

- Insecure Design (A04)

- SSRF (A10)

프로젝트 특성(DMZ 웹 + 내부 DB + SIEM 연동, 내부 감염 시나리오) 상 접근제어·인젝션·로그·모니터링 항목이 가장 직접적이고 위험 영향이 크므로 상 그룹으로 분류하고 SSRF 등은 본 환경에서 직접적인 공격 면이 적다고 판단하여 하 그룹으로 분류한다.

■ 체크리스트 필수 적용 분야 및 핵심 세부 항목

- Web(웹) 보안

> SQL 인젝션, XSS, CSRF, 파일 업로드/다운로드 취약점, 정보 누출, 관리자 페이지 노출, 세션 관리 문제 등

- DBMS 보안

> 리스너 노출, 계정·권한 관리, 감사(AUDIT) 설정, 백업 및 암호화 등의 세부 항목

- OS/서버 보안(UNIX)

> 불필요한 서비스 제거, 파일 및 디렉토리 권한, 접근 제어, 로그 관리 등

- 네트워크 및 보안장비(방화벽/IDS)

> NAT·ACL 설정, 관리 인터페이스 보호, 패스워드/인증 설정, 룰 우선순위 검토 등

- 계정관리 및 접근제어

> 관리자 계정 정책, 패스워드 정책, 권한 최소화 등

- 패치· 취약점 관리

> 구성요소 별 패치 주기, 취약점 스캐닝 결과 추적

- 로그·감사·증적수집

> 로그 포맷, 전송 경로, 탐지 룰 정의, 보존 기간

- 체크리스트 기반 점검 결과를 토대로 우선순위(심각도, 영향도)에 따라 개선조치를 적용하고, E_Kali 호스트를 이용한 모의해킹을 수행하여 탐지·대응 유효성을 검증한다.

- 또한 I_ADMIN PC(100.10)가 악성코드에 감염되었다고 가정하고, 이 PC에서 I_ORA (100.11)로 스캔/접근을 시도하거나 DMZ 영역으로 역침투를 시도하여, Zone 내부의 보안 정책의 필요성을 검증한다.

- 취약점이 식별될 경우 개선조치를 적용하고 재검증 절차를 수행한다.

<문서화 및 운영 가이드>

- 인프라 구축 과정, PA-VM 도입 및 정책 설정 과정, 점검 체크리스트, 개선조치 및 재검증 기록 등을 포함한 보고서를 작성하고 일종의 운영 가이드로 제공한다.

설계의 주안점

1. 최소권한 원칙(Least Privilege) 적용

- 네트워크는 외부망(untrust), DMZ(dmz), 내부망(trust)으로 엄격히 분리하고, 각 Zone 간 통신은 목적·포트·호스트를 최소화하여 허용한다. 특히 웹→DB 경로는 웹서버 IP에서만 지정 포트(예: 1521)로 접근하도록 정책을 제한한다.

2. 중앙화된 로그 수집 및 상관관계 분석 (SIEM)

- PA-VM(방화벽)의 트래픽/위협 로그와 D_IDS(snort)의 탐지 로그를 내부망의 I_SIEM 서버로 중앙화하여 수집한다.

- 로그를 통합 대시보드(Kibana)로 시각화하여, 개별 장비에서 파악하기 어려운 연관성 있는 위협을 식별하고 분석하는데 주안점을 둔다.

3. 차세대 방화벽(NGFW) 보안 기능의 적극적 활용

- 단순히 IP/Port 기반의 접근 제어(ACL)를 넘어, 보안 프로파일을 적극 적용한다.

- 외부에서 DMZ로 유입되는 트래픽에는 Threat Prevention(취약점 공격 방어, 안티바이러스) 프로파일을 적용하고, 내부에서 외부로 나가는 트래픽에는 URL 필터링을 적용하여 C&C 감염 및 악성코드 유입을 차단하는 다층 방어를 구현한다.

4. 실전적 취약점 점검 및 개선

- E_kali 호스트를 이용한 모의해킹으로 OWASP Top 10 등의 취약점을 공격하고, I_SIEM을 통한 탐지 및 대응을 수행한다.

- 발견된 취약점은 정책/설정 개선을 통해 개선 조치하고, 재검증을 통해 방어 정책이 효과적으로 확인한다.

팀장/팀원

임**(팀장), 김**, 김**, 박**, 이**

개요

본 프로젝트는 VMware NAT 환경에서 External, DMZ(192.168.20.0/24), Internal(192.168.0.0/24)을 분리하고, Sophos UTM을 중심으로 NAT을 적용하여 안정적이고 안전한 네트워크 환경을 구축하는 것을 목표로 한다. Sophos UTM은 방화벽, IPS, WAF, VPN, 웹 필터링 기능을 통해 외부 접근 통제, 내부 자원 보호, 안전한 원격 접속, 웹 트래픽 검증, 서비스 가용성 향상을 담당한다. DMZ에는 웹 서버와 DNS 서버를 배치하여 외부 서비스를 제공하고, 내부망에는 관리용(Admin), Oracle DB, Rsyslog, Windows 서버를 구성하여 핵심 업무 및 로그 관리 기능을 수행한다. 또한 ELK Stack(Logstash–Elasticsearch–Kibana)을 활용하여 UTM 및 네트워크 장비에서 발생하는 로그를 분석·시각화함으로써 보안 이벤트를 실시간으로 모니터링하고 위협에 신속히 대응할 수 있는 환경을 구현한다.

구현기능

1 .VMware NAT 네트워크 구축

DMZ와 내부망을 분리한 네트워크를 구축하고 Sophos UTM을 통해 External과 연결한다. NAT를 활용한 구성으로 192.168.11.0/24 네트워크 대역을 외부망이라고 간주한다. Web Server(192.168.20.11)의 웹페이지는 도메인으로 누구나 접근할 수 있으며 Trusted Administrator는 외부망에 위치하여 내부망에 접근할 수 있도록 한다.

본사 네트워크

① Sophos UTM - (Default Gateway: 192.168.11.1)

Internal : 192.168.0.2

DMZ : 192.168.20.2

External : 192.168.11.2

② DMZ(192.168.20.0/24) - (Gateway: 192.168.20.2)

Web Server : 192.168.20.11

DNS Server : 192.168.20.12

③ Internal(192.168.0.0/24) - (Gateway: 192.168.0.2)

Admin : 192.168.0.11

Oracle Server : 192.168.0.12 (ora19c 계정 생성)

Rsyslog Server : 192.168.0.13

Logstash Server : 192.168.0.14

NAS Server : 192.168.0.15

Kibana : 192.168.0.16

Elasticsearch

Master_1 : 192.168.0.20

Master_2 : 192.168.0.21

Master_3 : 192.168.0.22

Hot_Node_1 : 192.168.0.23

Hot_Node_2 : 192.168.0.24

Hot_Node_3 : 192.168.0.25

Frozen_Node_1 : 192.168.0.26

Frozen_Node_2 : 192.168.0.27

Frozen_Node_3 : 192.168.0.28

Web_master_PC : 192.168.0.31 (webmaster 계정 생성)

지사 네트워크

① Sophos UTM - (Default Gateway: 192.168.11.1)

Extenal : 192.168.11.3

Internal : 192.168.30.1

② Internal (192.168.30.0/24) - (Gateway: 192.168.30.1)

E_Trusted_Admin : 192.168.30.2

외부 네트워크

① External: (192.168.11.0/24) - (Gateway: 192.168.11.1)

Attacker : 192.168.11.12

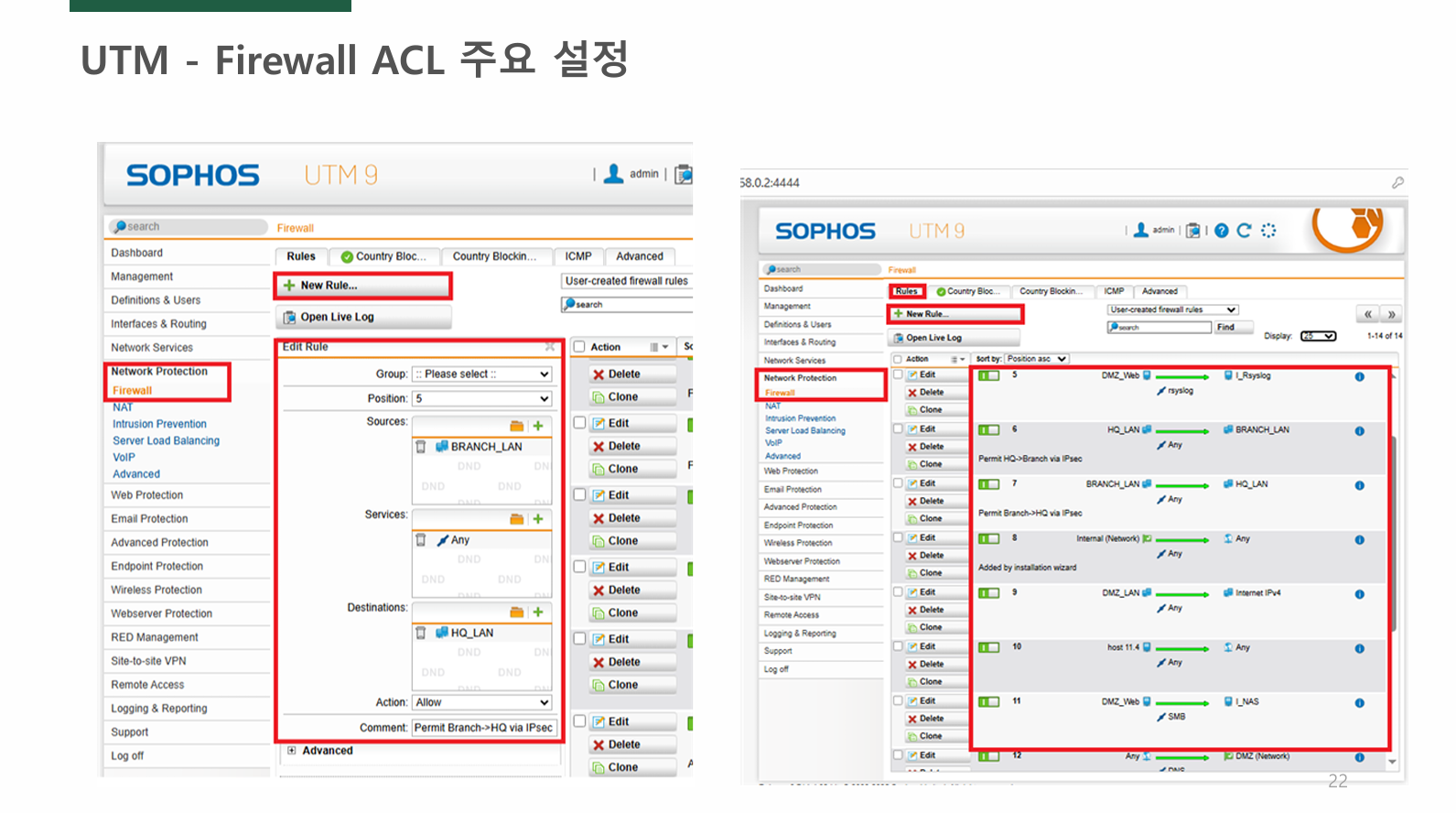

2. Sophos UTM을 이용한 보안 설정

① Firewall: IP, 포트, 프로토콜 기반의 필터링 규칙을 통해 비인가된 접근을 차단하고, 허용된 서비스만 통신하도록 제어한다.

② IPS: 네트워크 트래픽을 실시간으로 모니터링하고 시그니처 기반 룰을 적용하여 공격 시도를 탐지 및 차단한다.

③ WAF: DMZ 구간의 웹 서버를 보호하기 위해 필터링 정책을 설정하고 웹 트래픽을 필터링한다.

④ VPN: IPSec VPN을 구성하여 지사에서 본사의 내부 네트워크에 접근 가능하도록 설정한다.

⑤ Web filtering: 내부 사용자 웹 접근을 관리하고, 악성/비인가 사이트를 차단하며 SSL Inspection 기능을 통해 암호화된 트래픽 내의 위협 요소도 탐지한다.

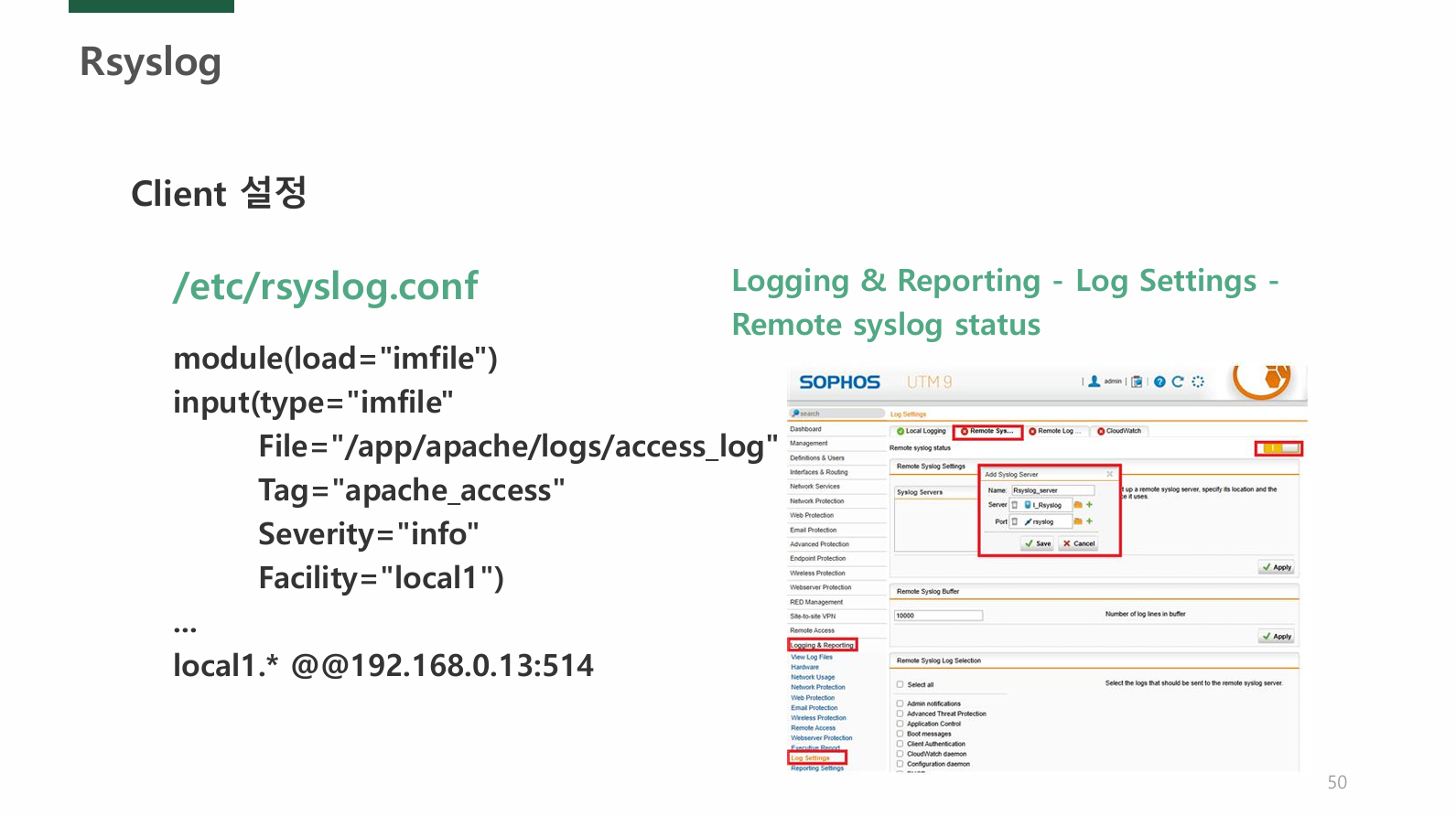

3. Rsyslog Server를 이용한 로그 중앙집중화

Rsyslog Server와 Client 설정을 통해 Sophos UTM에서 생성되는 방화벽 로그, IPS 로그, VPN 로그, 웹 필터링 로그를 Rsyslog 서버로 전송한다.

4. ELK Stack 기반 로그 분석 환경 구축

① Logstash: Rsyslog로 수집한 로그에 대해 파싱(필드 추출, 태깅 등을 수행)하여 Elasticsearch로 전송한다.

② Elasticsearch: 파싱된 로그를 검색과 집계가 가능하도록 인덱스로 저장한다.

③ Kibana: Elasticsearch 데이터를 시각화하고, 대시보드로 보안 상태를 한눈에 보여주고 알림·탐색·보고서 기능을 제공한다.

설계의 주안점

1.Firewallrule에 기반하여 네트워크와 서비스의 접근을 제어한다. 상위 rule부터 적용되므로 우선순위 설정을 명확히 한다.

2.IPSDrop detected attacks 옵션을 통해 Inline Mode로 설정하여 비정상으로 탐지된 패킷을 즉시 차단할 수 있도록 한다. Strict 정책으로 광범위하게 취약점을 탐지 및 차단하고 내부에서 발생하는 비정상적 트래픽도 탐지한다.

3.WAF웹 애플리케이션의 취약점을 이용한 공격을 차단하기 위해 Reverse Proxy모드로 WAF를 구성한다. 웹 요청 기반의 비정상 행위를 탐지한다.

4.VPN암호화된 터널을 생성하여 외부망을 내부망과 동일한 환경을 안전하게 사용할 수 있다. 이를 통해 지사에서 본사의 내부망에 안전히 접속할 수 있도록 구성한다.

5. Web filteringURL Filtering 기능을 통해 유해하거나 비업무용 웹사이트, 악성코드 유포지, 피싱 사이트에 대한 접근을 차단한다. HTTPS Scanning(SSL Inspection) 기능을 활성화하여 암호화된 트래픽 내의 악성 콘텐츠도 탐지 및 차단한다. 웹 필터링 로그는 Rsyslog→Logstash→Elasticsearch로 연계하여 통합 로그 관리 및 분석 시스템과 연동한다.

6. ELK와 역할 기반 노드 분리

ELK Stack을 기반으로 로그 데이터의 수집, 저장, 조회 효율을 최적화하고 클러스터 안정성 확보를 위해 Elasticsearch 클러스터를 마스터, 핫, 프로즌 노드를 역할별로 분리한다.7. 모의해킹다음 모의 해킹 작업을 통해 각 방화벽의 기능이 정상적으로 작동하는지 검증한다.

① SQL Injection

② Port Scanning

③ Ping of Death

④ SYN Flooding

⑤ Directory Listing

⑥ IP Spoofing

⑦ Backdoor Detect